在用户使用CVM的过程中,经常会出现访问外网不通的情况。外网不通的原因从平台到系统都有可能会出现,在排查的时候涉及的方面有很多。基于此,本文提供详细的排查思路帮助各位解决类似的问题。

CVM系统排查

1.查看CVM本机防火墙

一般CVM在使用公有云镜像的时候会默认关闭防火墙,但用户在实际使用过程中会根据自己的需求设置防火墙。或者使用自定义镜像,此时就需要查看CVM的防火墙配置信息。防火墙信息需要登录系统中查看,不同系统查看方式也不一样。

Cenots 6 查看规则 iptables -L

关闭防火墙 service iptables stop

查看状态 service iptables status

Centos 7.x 查看规则 iptables -L

关闭防火墙 systemctl stop firewalld.service

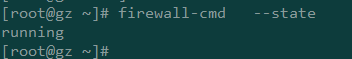

查看防火墙状态 firewall-cmd –state

Windows 关闭防火墙 参考 https://jingyan.baidu.com/article/d5a880eb96996613f147ccba.html

2.查看selinux配置

查看selinux 状态,如果是开启,确保是否已经对应用授权对应的权限。大部分情况selinux都是默认关闭的。

利用命令 getenforce查看selinux的状态 enable是开启,disables是关闭

selinux配置文件地址

vi /etc/selinux/config

3.查看网卡机器模块信息

执行命令 ifconfig 确认eth0是否已经启动,

1.若网卡未启动执行 ifup eth0 尝试启动,或者重启network 服务

Centos 6.x service network restart

Centos 7.x systemctl restart network

#Ubuntu systemctl restart networking

/etc/init.d/network restart

若启动异常,可以根据 status 查看到的报错信息排查

2.执行命令 ifconfig,查看内网IP的信息和MAC地址是否和控制台一致(出现过由于修改过内网IP,控制台提示成功但是由于CVM的Cloud-Init组件异常系统修改失败,就会出现外网访问异常),控制台可在弹性网卡中查看内网IP,点击网卡IP可以查询网卡的MAC地址。需要仔细核对控制台的内网地址和MAC地址是否和ifconfig 中eth0的信息一致。

网卡配置文件地址 /etc/sysconfig/network-scripts/ifcfg-eth0 是否正确

控制台IP和MAC地址信息查询

3.查看网卡模块是否加载设备是否正常 lsmod |grep virtio & lspci |grep Virtio

4.本地路由表信息配置

执行命令route -n查看本机路由表配置信息,检查是否有默认路由,

CVM平台排查

5.确认CVM有外网出口

CVM一般的出口有云主机公网IP,NAT网关,云主机(公网网关)等主要的出口方式,具体选择哪种出口方式可以在CVM坐在的VPC下的路由表进行配置。如果CVM无法访问公网最先应该确保CVM有以上的出口方式,以及对应的路由表要设置。

6.查看安全组配置

首先需要查看CVM的安全组配置是否合理,在控制台选择点击对应的CVM ID,进入CVM的实例管理中的安全组,查看当前安全组的出栈策略,是否容许流量出栈。一般情况下,CVM安全组出栈是不受限制的。

7.查看网络ACL

https://console.cloud.tencent.com/vpc/acl 在该界面查看CVM所在的子网是否关联了对应的ACL策略,是否有禁止外网访问的策略存在。

安全组与网络 ACL 的区别

|

安全组 |

网络 ACL |

|---|---|

|

在实例级别的操作(第一防御层)。 |

在子网级别的操作(第二防御层)。 |

|

支持允许规则和拒绝规则。 |

支持允许规则和拒绝规则。 |

|

有状态:返回数据流会被自动允许,不受任何规则的影响。 |

无状态:返回数据流必须被规则明确允许。 |

|

只有在启动实例的同时指定安全组、或稍后将安全组与实例关联的情况下,操作才会被应用到实例。 |

自动应用到关联子网内的所有云服务器实例。 |

8..查看CVM是否欠费或隔离

在控制台需要查看CVM是否欠费或隔离,在欠费或隔离状态下,CVM有可能可以通过VNC访问,但外放访问会异常。

安全排查

9.CVM是否存被攻击

如果CVM被攻击,在没有购买高防产品时,云平台会提供基础防护的功能,平台会对攻击流量进行清洗,一般小客户攻击流量达到2G,大客户攻击流量达到10G就会出现封堵,此时CVM的IP就会被隔离无法访问出去,也无法访问进来。一般如果CVM出现封堵,会通过站内信,邮件以及短信通知到用户,也可以再DDoS防护中的自助解封查看是否有攻击的IP。